BlackBash

Опытный user

- Регистрация

- 12 Авг 2020

- Сообщения

- 612

- Реакции

- 16

Всем привет! И сегодня я расскажу вам как просканировать сайт который сделан или хоститься на движке Wordpress с помощью инструмента WPScan. Начнём

Что такое WPScan?

WPScan - это инструмент для сканирования безопасности WordPress. Он разработан для профессионалов в области безопасности и владельцев блогов, чтобы проверить уровень безопасности их веб-сайтов на WordPress.

Установка WPScan

На Windows

Перед началом устанавливаем язык программирования , и после установки языка программирования устанавливаем (выбираем zip), распаковываем в удобное для вас место и через консоль командой cd переходим в директорию где вы распаковали архив, и пишем команду:

ruby setup.rb --help

На MacOS

Открываем Терминал и пишем команду:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

и нажимаем Enter. После этого у нас устанjвился Homebrew и мы пишем новую команду в том же Терминале:

brew install wpscanteam/tap/wpscan

Обновление WPScan

Через RubyGems (На Windows)

gem update wpscan

Через Терминал (На MacOS)

wpscan --update

Производим манипуляции с помощью WPScan

Выполняем базовое сканирование:

Когда вы используете WPScan, ваша команда всегда должна начинаться с "wpscan", а затем вы должны указать инструменту URL вашего веб-сайта.

wpscan --url yourwebsite.com

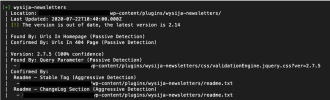

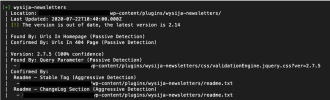

После выполнения указанной команды, вы проведете базовое сканирование вашего веб-сайта. В течение нескольких минут WPScan обнаружит множество "интересных результатов" в коде вашего сайта. Эти результаты могут включать следующую информацию:

1. Заголовки, используемые для обнаружения информации о сервере

2. Доступность xmlrpc.php

3. Доступность wp-cron.php

4. Версия WordPress

5. Активная тема и ее основная информация

6. Активные плагины и их основная информация

7. Доступные для обнаружения резервные копии конфигураций

8. Конфигурации сайта и сервера, которые могут содержать различную информацию.

Если ваш веб-сайт работает за брандмауэром, вы можете попробовать выполнить ту же команду, добавив в конце дополнительный параметр.

wpscan --url yourwebsite.com --random-user-agent

Определение уязвимых тем и плагинов с помощью WPScan:

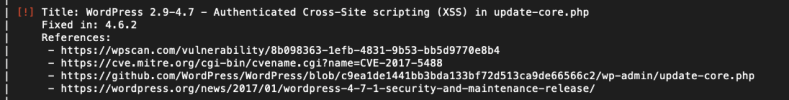

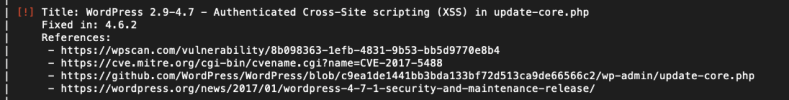

Для получения информации о конкретных уязвимостях в версиях тем и плагинов вам потребуется использовать API базы данных уязвимостей WPScan. Чтобы получить API-токен, вам придется зарегистрироваться на веб-сайте WPScan.

После получения API-токена вы можете использовать следующую команду, добавив несколько дополнительных флагов в зависимости от той информации, которую вы хотите получить. Один из наиболее важных флагов -e (что означает "перечислять"), а также выбор флага vp (что означает "уязвимые плагины").

Вот пример наиболее распространенной команды для поиска уязвимых плагинов:

wpscan --url yourwebsite.com -e vp --api-token НАШ_API_ТОКЕН

Пожалуйста, имейте в виду, что использование базы данных уязвимостей может потребовать гораздо больше времени, чем обычные сканирования.

Чтобы проверить ваш веб-сайт на наличие уязвимых тем, замените флаг "vp" на "vt" ("уязвимые темы") в команде. Все остальные параметры могут остаться без изменений.

wpscan --url yourwebsite.com -e vt --api-token YOUR_TOKEN

В дополнение к уязвимостям тем и плагинов, WPScan также предоставит информацию об уязвимостях в версии WordPress, на которой работает ваш веб-сайт.

Проверка перечисления пользователей с помощью WPScan

Однако не ограничивайтесь только уязвимыми плагинами и темами. Атаки, основанные на подборе паролей, представляют еще одну серьезную угрозу для безопасности вашего сайта. WordPress может предоставить злоумышленникам критически важный доступ и ценную информацию, которую они ищут.

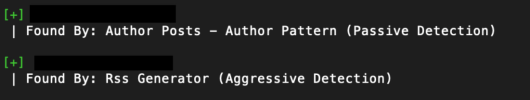

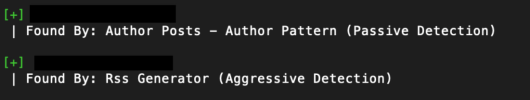

С помощью WPScan вы можете определить, какие имена пользователей могут быть обнаружены извне.

Для запуска сканирования перечисления пользователей вы можете использовать следующую команду:

wpscan --url yourwebsite.com -e u

Вы, вероятно, уже догадались, что буква "u" в команде означает "пользователи". WPScan будет использовать различные методы для попыток угадывания имен пользователей, основываясь на информации, доступной на вашем сайте (например, имена авторов). WordPress может раскрыть некоторую информацию, которая поможет WPScan проверить эти предположения. Ниже представлены замазанные результаты обнаруженных идентификаторов пользователей.

Тестирования атаки перебором пароля с помощью WPScan:

Для начала вам потребуется получить или создать список паролей. Вы можете использовать быстрый поиск в Google, чтобы найти несколько списков наиболее распространенных паролей, включая известный список паролей rockyou. Когда у вас будет список паролей, вы можете инициировать сканирование с помощью следующей команды:

wpscan --url yourwebsite.com -passwords file/path/passwords.txt

Если вы поместили свой список слов в текущий каталог, вам просто понадобится указать имя файла в команде. Однако, если вы разместили список в другом месте, вам нужно будет указать полный путь к файлу в команде.

В примере сканирования, представленном выше, мы запустили краткий список из пяти наиболее распространенных паролей для указанного пользователя на сайте. Поскольку ни один из этих паролей не соответствует действительному паролю пользователя, WPScan сообщает: "Действительные пароли не найдены".

Cпасибо что читали и использовали статью в своих целях!

Что такое WPScan?

WPScan - это инструмент для сканирования безопасности WordPress. Он разработан для профессионалов в области безопасности и владельцев блогов, чтобы проверить уровень безопасности их веб-сайтов на WordPress.

Установка WPScan

На Windows

Перед началом устанавливаем язык программирования , и после установки языка программирования устанавливаем (выбираем zip), распаковываем в удобное для вас место и через консоль командой cd переходим в директорию где вы распаковали архив, и пишем команду:

ruby setup.rb --help

На MacOS

Открываем Терминал и пишем команду:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

и нажимаем Enter. После этого у нас устанjвился Homebrew и мы пишем новую команду в том же Терминале:

brew install wpscanteam/tap/wpscan

Обновление WPScan

Через RubyGems (На Windows)

gem update wpscan

Через Терминал (На MacOS)

wpscan --update

Производим манипуляции с помощью WPScan

Выполняем базовое сканирование:

Когда вы используете WPScan, ваша команда всегда должна начинаться с "wpscan", а затем вы должны указать инструменту URL вашего веб-сайта.

wpscan --url yourwebsite.com

После выполнения указанной команды, вы проведете базовое сканирование вашего веб-сайта. В течение нескольких минут WPScan обнаружит множество "интересных результатов" в коде вашего сайта. Эти результаты могут включать следующую информацию:

1. Заголовки, используемые для обнаружения информации о сервере

2. Доступность xmlrpc.php

3. Доступность wp-cron.php

4. Версия WordPress

5. Активная тема и ее основная информация

6. Активные плагины и их основная информация

7. Доступные для обнаружения резервные копии конфигураций

8. Конфигурации сайта и сервера, которые могут содержать различную информацию.

Если ваш веб-сайт работает за брандмауэром, вы можете попробовать выполнить ту же команду, добавив в конце дополнительный параметр.

wpscan --url yourwebsite.com --random-user-agent

Определение уязвимых тем и плагинов с помощью WPScan:

Для получения информации о конкретных уязвимостях в версиях тем и плагинов вам потребуется использовать API базы данных уязвимостей WPScan. Чтобы получить API-токен, вам придется зарегистрироваться на веб-сайте WPScan.

После получения API-токена вы можете использовать следующую команду, добавив несколько дополнительных флагов в зависимости от той информации, которую вы хотите получить. Один из наиболее важных флагов -e (что означает "перечислять"), а также выбор флага vp (что означает "уязвимые плагины").

Вот пример наиболее распространенной команды для поиска уязвимых плагинов:

wpscan --url yourwebsite.com -e vp --api-token НАШ_API_ТОКЕН

Пожалуйста, имейте в виду, что использование базы данных уязвимостей может потребовать гораздо больше времени, чем обычные сканирования.

Чтобы проверить ваш веб-сайт на наличие уязвимых тем, замените флаг "vp" на "vt" ("уязвимые темы") в команде. Все остальные параметры могут остаться без изменений.

wpscan --url yourwebsite.com -e vt --api-token YOUR_TOKEN

В дополнение к уязвимостям тем и плагинов, WPScan также предоставит информацию об уязвимостях в версии WordPress, на которой работает ваш веб-сайт.

Проверка перечисления пользователей с помощью WPScan

Однако не ограничивайтесь только уязвимыми плагинами и темами. Атаки, основанные на подборе паролей, представляют еще одну серьезную угрозу для безопасности вашего сайта. WordPress может предоставить злоумышленникам критически важный доступ и ценную информацию, которую они ищут.

С помощью WPScan вы можете определить, какие имена пользователей могут быть обнаружены извне.

Для запуска сканирования перечисления пользователей вы можете использовать следующую команду:

wpscan --url yourwebsite.com -e u

Вы, вероятно, уже догадались, что буква "u" в команде означает "пользователи". WPScan будет использовать различные методы для попыток угадывания имен пользователей, основываясь на информации, доступной на вашем сайте (например, имена авторов). WordPress может раскрыть некоторую информацию, которая поможет WPScan проверить эти предположения. Ниже представлены замазанные результаты обнаруженных идентификаторов пользователей.

Тестирования атаки перебором пароля с помощью WPScan:

Для начала вам потребуется получить или создать список паролей. Вы можете использовать быстрый поиск в Google, чтобы найти несколько списков наиболее распространенных паролей, включая известный список паролей rockyou. Когда у вас будет список паролей, вы можете инициировать сканирование с помощью следующей команды:

wpscan --url yourwebsite.com -passwords file/path/passwords.txt

Если вы поместили свой список слов в текущий каталог, вам просто понадобится указать имя файла в команде. Однако, если вы разместили список в другом месте, вам нужно будет указать полный путь к файлу в команде.

В примере сканирования, представленном выше, мы запустили краткий список из пяти наиболее распространенных паролей для указанного пользователя на сайте. Поскольку ни один из этих паролей не соответствует действительному паролю пользователя, WPScan сообщает: "Действительные пароли не найдены".

Cпасибо что читали и использовали статью в своих целях!